Ing. Ariel Ramos Ortega,

Docente de Seguridad Informática de Universidad Fidélitas y

Director General Codingraph

San José, Costa Rica Ayer 12 de marzo. Recientes reportes sobre el incidente de ciberseguridad que afectó al Instituto Costarricense de Electricidad (ICE) indican que el ataque habría sido ejecutado mediante un software malicioso identificado como GRIDTIDE, una herramienta de intrusión asociada al grupo de ciber espionaje UNC2814, según información técnica divulgada por la empresa Google a través de su unidad de análisis de amenazas.

De acuerdo con los reportes del MICITT (Ministerio de Ciencia, Innovación, Tecnología y Telecomunicaciones), el ataque permitió la extracción de aproximadamente 9 gigabytes de correos electrónicos de empleados de la institución. El incidente habría estado en ejecución desde febrero y fue detectado posteriormente durante labores de análisis de seguridad.

La ministra del Micitt, Paula Bogantes, indicó que el Centro de Ciberseguridad de la institución fue notificado el mes pasado sobre una brecha en la infraestructura del ICE. La alerta provino de Mandiant, firma de seguridad informática de Google, cuyo informe señala a un grupo de hackers de posible origen chino como el responsable de la intrusión.

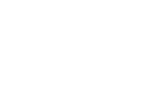

GRIDTIDE es una herramienta de acceso remoto, diseñada para operar de manera encubierta dentro de los sistemas comprometidos. Este tipo de software permite a los atacantes ejecutar comandos a distancia, recopilar información del equipo infectado y extraer archivos sin que el usuario lo perciba.

Diagrama sobre cómo funciona GRIDTIDE

Uno de los aspectos más particulares de este malware es su método de comunicación. Según el análisis técnico de Google, el programa utiliza Google Sheets como canal de control y transmisión de información, permitiendo que los operadores del ataque envíen instrucciones y reciban resultados a través de celdas en una hoja de cálculo. Este mecanismo facilita que la actividad maliciosa se mezcle con el tráfico normal de herramientas de oficina, dificultando su detección.

Google señaló que el ataque no explota vulnerabilidades en sus servicios, sino que utiliza el funcionamiento legítimo de herramientas disponibles para camuflar la actividad maliciosa.

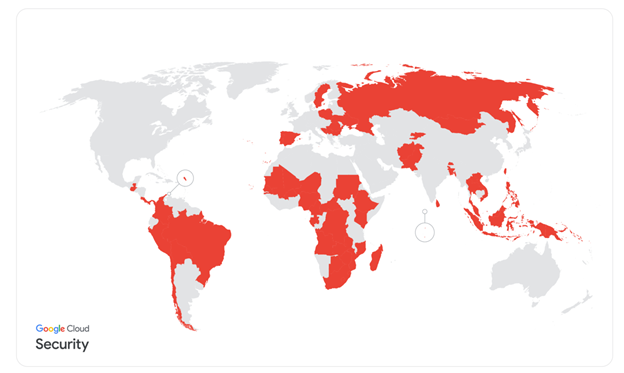

El grupo de ciberdelincuentes al que se atribuye esta herramienta se llama UNC2814, y ha sido rastreado por investigadores de seguridad desde al menos 2017 y ha sido vinculado a operaciones de ciber espionaje dirigidas principalmente a operadoras de telecomunicaciones y entidades gubernamentales en múltiples países, incluso este mismo ataque que tuvo el ICE afectó a otros 42 países durante los últimos años.

Países afectados por el grupo UNC2814

¿La población se verá afectada?

Es natural pensar que los costarricenses podrían verse afectados por esta situación, pero el presidente del ICE, Marco Acuña, indicó que, por el momento, los servicios de los clientes operan con normalidad y no se han visto interrumpidos por el ataque informático.

El caso resalta la importancia de fortalecer las capacidades de detección temprana, monitoreo continuo y respuesta ante incidentes dentro de las organizaciones, especialmente en instituciones que gestionan infraestructura crítica.

Hay que esperar a que el MICITT comunique más detalles en los siguientes días sobre esta situación y el alcance.